- Скачиваем Wireshark для своей битности Windows

https://www.wireshark.org/download.html - Создаем переменную в Windows

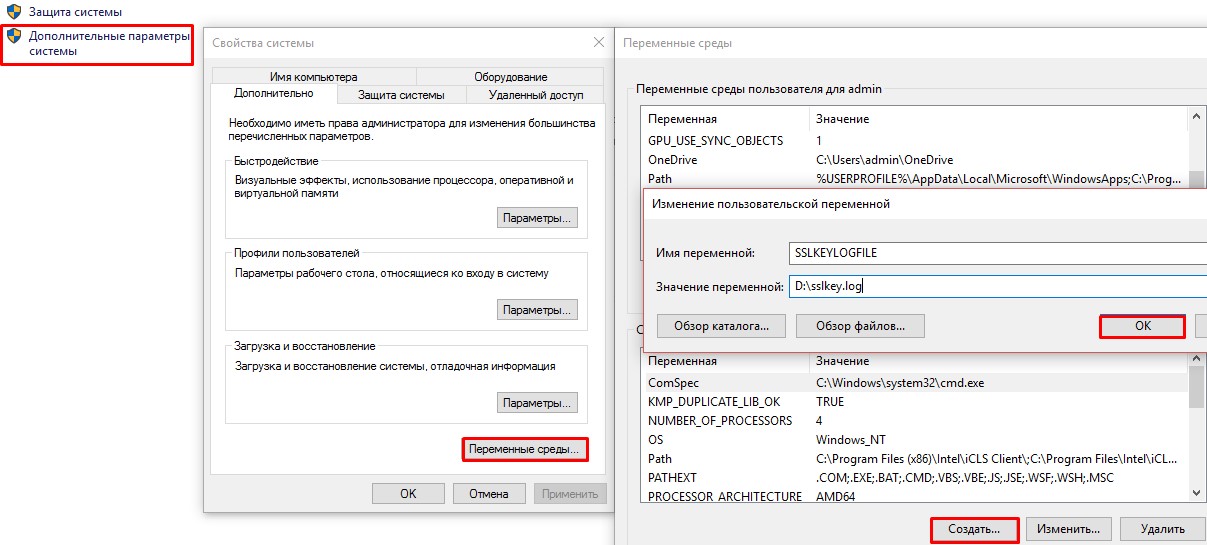

Панель управления\Система и безопасность\Система\Дополнительные параметры системы\Переменные среды

ВыберитеСоздать.

Имя переменной:SSLKEYLOGFILE

Значение переменной:D:\sslkey.log. Укажите свой путь при необходимости

- Перезагрузите Windows. Должен автоматически создаться файл

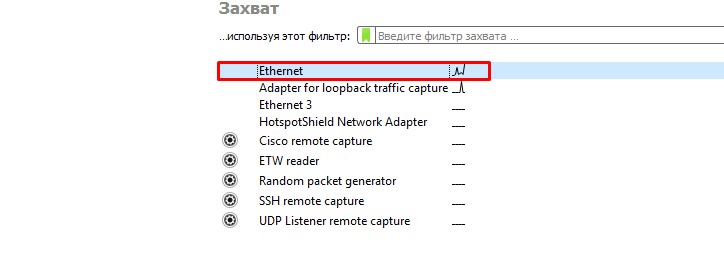

D:\sslkey.log - Запустите Wireshark, и выберите текущую сетевую карту

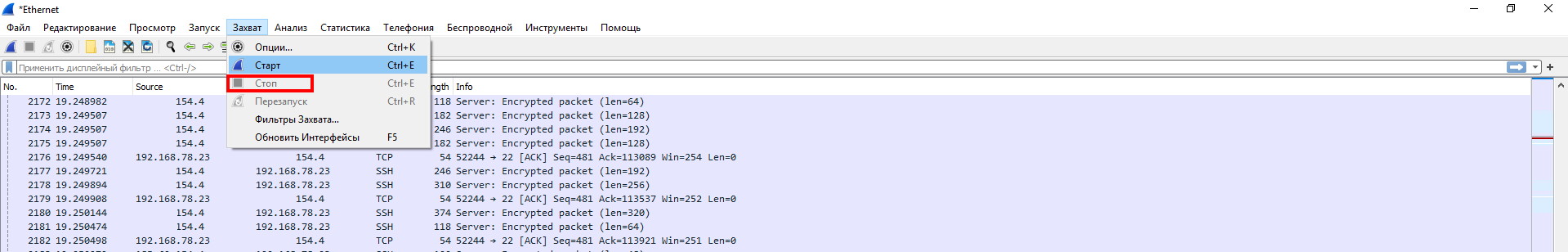

- Нажмите на нее дважды, начнется автоматический захват пакетов. Перейдите на нужный сайт, выполните действия на сайте. Остановите захват пакетов

Захват > Стоп

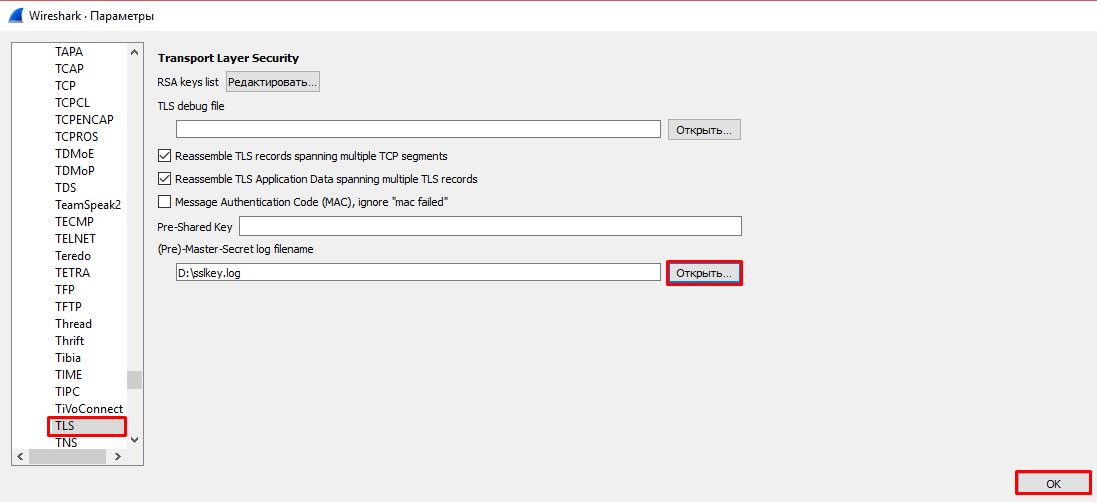

- Трафик зашифрованный, потому его нужно расшифровать. Перейдите в

Редактирование > Параметры > Protocols > TLS. Выберите файлD:\sslkey.logв поле(Pre)-Master-Secret log filenameи нажмитеОК

- Внешний вид полей изменится и внизу появится вкладка

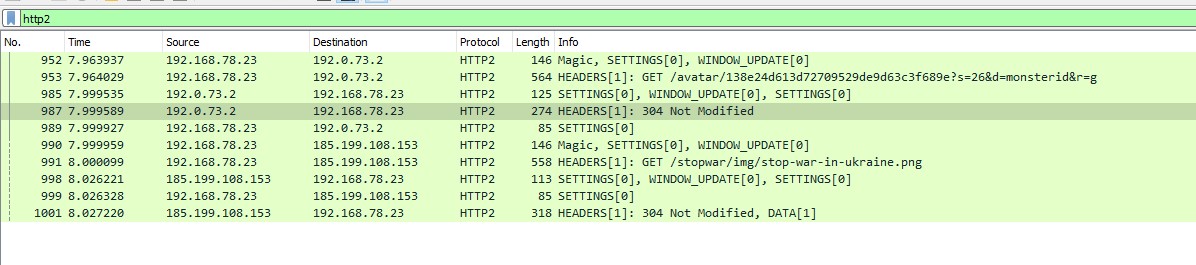

Decrypted TLS. Выберите ее и посмотрите какие запросы были расшифрованы. Отсортируйте запросы введяhttp2поле поиска. Выберем второе значение

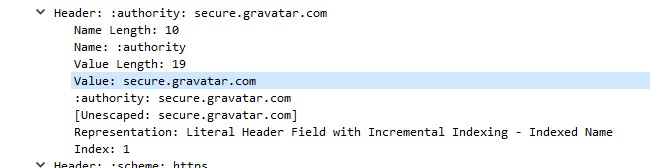

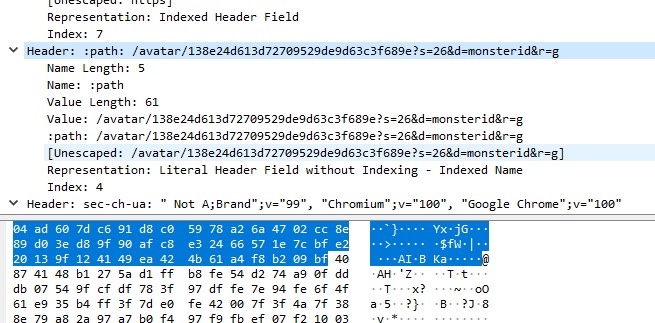

- Теперь рассмотрим более детально какой запрос был передан. В

Headerуказано что запрос шел к сайтуsecure.gravatar.com. В полеpathвидим значение/avatar/138e24d613d72709529de9d63c3f689e?s=26&d=monsterid&r=g. Совмещаем эти значения вместе и получаем ссылкуhttps://secure.gravatar.com/avatar/138e24d613d72709529de9d63c3f689e?s=26&d=monsterid&r=g. Эта картинка используется у меня в админке как аватарка.

- Итог: таким методом можно просмотреть какие запросы отправляет сайт в скрытых формах, куда ломится скрипт и все что выполняется на сайте